محققان امنیت سایبری یک نرمافزار مخرب جدید را شناسایی کردهاند که برای هدف قرار دادن میزبانهای macOS اپل و جمعآوری طیف گستردهای از اطلاعات طراحی شده است و این نشان میدهد که چگونه مهاجمان سایبری بهطور فزایندهای چشمانداز خود را به این سیستم عامل معطوف میکنند.

به گزارش سرویس هک و امنیت رسانه عصر فناوری، نرمافزار مخرب Cthulhu Stealer از اواخر سال 2023 با مدل “نرمافزار مخرب بهعنوان یک خدمت” (MaaS) با قیمت 500 دلار در ماه در دسترس بوده است و قادر به هدف قرار دادن هر دو معماری x86_64 و Arm است.

Tara Gould، محقق Cado Security، گفت: “Cthulhu Stealer یک تصویر دیسک اپل (DMG) است که بسته به معماری، با دو فایل اجرایی همراه است. این نرمافزار مخرب با زبان Golang نوشته شده و خود را بهعنوان نرمافزار قانونی استتار میکند.”

برخی از برنامههای نرمافزاری که آن را تقلید میکند شامل CleanMyMac، Grand Theft Auto IV و Adobe GenP است که آخرین مورد یک ابزار منبع باز است که برنامههای Adobe را برای دور زدن سرویس Creative Cloud و فعال کردن آنها بدون کلید سریال وصله میکند.

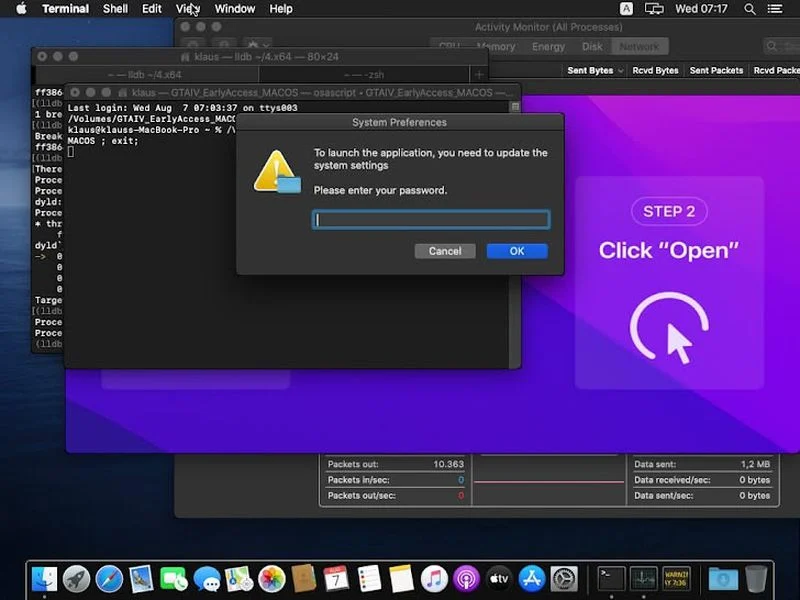

کاربرانی که پس از اجازه صریح برای اجرا شدن – یعنی دور زدن محافظتهای Gatekeeper – اقدام به اجرای فایل امضا نشده میکنند، با پیامی برای وارد کردن رمز عبور سیستم خود روبرو میشوند، یک تکنیک مبتنی بر osascript که توسط Atomic Stealer، Cuckoo، MacStealer و Banshee Stealer نیز به کار گرفته شده است.

در مرحله بعدی، پیام دیگری برای وارد کردن رمز عبور MetaMask خود ارائه میشود. Cthulhu Stealer همچنین برای جمعآوری اطلاعات سیستم و تخلیه رمزهای عبور iCloud Keychain با استفاده از یک ابزار منبع باز به نام Chainbreaker طراحی شده است.

اطلاعات سرقت شده، که همچنین شامل کوکیهای مرورگر وب و اطلاعات حساب تلگرام است، فشرده شده و در یک فایل آرشیو ZIP ذخیره میشود، سپس به یک سرور فرمان و کنترل (C2) خارج میشود.

Gould گفت: “عملکرد اصلی Cthulhu Stealer سرقت اعتبارنامهها و کیف پولهای ارز دیجیتال از فروشگاههای مختلف، از جمله حسابهای بازی است.”

“عملکرد و ویژگیهای Cthulhu Stealer بسیار شبیه به Atomic Stealer است، این نشان میدهد که توسعهدهنده Cthulhu Stealer احتمالاً Atomic Stealer را برداشته و کد آن را اصلاح کرده است. استفاده از osascript برای درخواست رمز عبور کاربر از کاربر مشابه در Atomic Stealer و Cthulhu است، حتی شامل همان اشتباهات املایی است.”

گفته میشود مهاجمان سایبری پشت این نرمافزار مخرب دیگر فعال نیستند، بخشی از آن به دلیل اختلافات در پرداختها است که منجر به اتهامات کلاهبرداری خروجی توسط همدستان شده است و منجر به ممنوعیت دائمی توسعهدهنده اصلی از یک بازار جرم سایبری مورد استفاده برای تبلیغ نرمافزار مخرب شده است.

Cthulhu Stealer بهطور خاصی پیچیده نیست و فاقد تکنیکهای ضدتحلیل است که بتواند به آن اجازه دهد بهطور مخفیانه عمل کند. همچنین فاقد هر ویژگی برجستهای است که آن را از سایر پیشنهادات مشابه در زیرزمین متمایز کند.

در حالی که تهدیدات علیه macOS بسیار کمتر از تهدیدات علیه ویندوز و لینوکس رایج است، توصیه میشود کاربران فقط از منابع قابل اعتماد نرمافزار دانلود کنند، از نصب برنامههای تأیید نشده خودداری کنند و سیستمهای خود را با آخرین بهروزرسانیهای امنیتی بهروز نگه دارند.

افزایش نرمافزارهای مخرب macOS مورد توجه اپل قرار نگرفته است، که اوایل این ماه، بهروزرسانی نسخه بعدی سیستم عامل خود را اعلام کرد که هدف آن اضافه کردن اصطکاک بیشتر هنگام تلاش برای باز کردن نرمافزاری است که بهدرستی امضا یا تأیید نشده است.

اپل گفت: “در macOS Sequoia، کاربران دیگر نمیتوانند با Control-click هنگام باز کردن نرمافزاری که بهدرستی امضا یا تأیید نشده است، Gatekeeper را نادیده بگیرند. آنها باید به تنظیمات سیستم > حریم خصوصی و امنیت مراجعه کنند تا اطلاعات امنیتی را برای نرمافزار قبل از اجازه دادن به اجرا شدن بررسی کنند.”